Justo a tiempo para arruinar el fin de semana festivo, los atacantes de ransomware aparentemente han utilizado Kaseya, una plataforma de software diseñada para ayudar a administrar los servicios de TI de forma remota, para entregar su carga útil. El director de Sophos y hacker ético, Mark Loman, tuiteó sobre el ataque el viernes e informó que los sistemas afectados exigirán 44.999 dólares para desbloquearse. Una nota en el sitio web de Kaseya implora a los clientes que apaguen sus servidores VSA por ahora «porque una de las primeras cosas que hace el atacante es cerrar el acceso administrativo al VSA».

El sábado, Kaseya emitió otra actualización, diciendo que sus expertos externos le habían advertido que «los clientes que experimentaron ransomware y reciben una comunicación de los atacantes no deben hacer clic en ningún enlace, ya que pueden estar armados».

Según un informe de Bleeping Computer , el ataque tuvo como objetivo seis grandes MSP y ha cifrado datos de hasta 200 empresas.

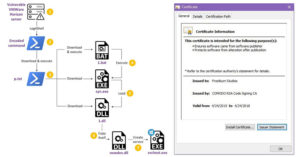

En DoublePulsar , Kevin Beaumont ha publicado más detalles sobre cómo parece funcionar el ataque, con el ransomware REvil llegando a través de una actualización de Kaseya y utilizando los privilegios administrativos de la plataforma para infectar sistemas. Una vez que los proveedores de servicios administrados están infectados, sus sistemas pueden atacar a los clientes para los que brindan servicios de TI remotos (administración de red, actualizaciones del sistema y copias de seguridad, entre otras cosas).

En un comunicado, Kaseya le dijo a The Verge que «Estamos investigando un posible ataque contra el VSA que indica que se ha limitado a una pequeña cantidad de nuestros clientes locales». Un aviso afirma que todos sus servidores en la nube están ahora en «modo de mantenimiento», una medida que, según el portavoz, se está tomando debido a una «gran precaución».

Más tarde, el viernes por la noche, el director ejecutivo de Kaseya, Fred Voccola, emitió un comunicado diciendo que estimaban que el número de MSP afectados es menos de 40 y están preparando un parche para mitigar la vulnerabilidad.

“Si bien nuestros primeros indicadores sugirieron que solo un número muy pequeño de clientes locales se vieron afectados, adoptamos un enfoque conservador al cerrar los servidores SaaS para asegurarnos de proteger a nuestros más de 36,000 clientes lo mejor que pudimos”, dijo Voccola en el comunicado, agregando que los clientes de SaaS de la compañía nunca estuvieron en riesgo y reiterando que «solo un porcentaje muy pequeño de nuestros clientes se vio afectado».

El sábado, Bloomberg informó que el ataque estaba afectando a más de 1,000 empresas en un efecto dominó; el ataque se centró en los proveedores de servicios gestionados, pero estos proveedores ofrecen servicios de TI a otras empresas que ahora también pueden verse afectadas. Una cadena de supermercados en Suecia informó que no pudo abrir 800 de sus tiendas el sábado cuando el ataque provocó el mal funcionamiento de sus cajas registradoras, informó Bloomberg .

El ataque se ha relacionado con la notoria banda de ransomware REvil (ya vinculada a ataques contra Acer y el proveedor de carne JBS a principios de este año), y The Record señala que, al recopilar incidentes con más de un nombre, esta puede ser la tercera vez que el software Kaseya ha sido un vector de sus hazañas. REvil se ha vinculado anteriormente con Rusia.

Pero el presidente Biden dijo el sábado por la tarde que el gobierno de Estados Unidos no estaba seguro de si Rusia estaba involucrada en el ataque, informó The Washington Post . «Le ordené a la comunidad de inteligencia que me diera un análisis profundo de lo que sucedió, y lo sabré mejor mañana, y si es conocimiento o consecuencias de Rusia, le dije a Putin que responderemos», dijo a los periodistas durante un viaje a Michigan. Biden agregó que aún no había llamado al presidente ruso Vladimir Putin sobre el asunto.

Kaseya dijo el sábado que proporcionaría actualizaciones sobre la situación cada tres o cuatro horas.