Probar los controles de seguridad es la única forma de saber si realmente defienden a su organización. Con muchos marcos y herramientas de prueba diferentes para elegir, tiene muchas opciones.

Pero, ¿qué quieres saber específicamente? ¿Y cómo son los hallazgos relevantes para el panorama de amenazas que enfrenta en este momento?

«Decide qué quieres saber y luego elige la mejor herramienta para el trabajo».

Los equipos de seguridad suelen utilizar varias herramientas de prueba diferentes para evaluar la infraestructura. Según SANS , el 69.9% de los equipos de seguridad usan herramientas de prueba proporcionadas por el proveedor, el 60.2% usa herramientas de prueba de lápiz y el 59.7% usa herramientas y scripts de cosecha propia.

Si bien las herramientas proporcionadas por el proveedor prueban una solución de seguridad específica, ya sea un firewall de aplicaciones web (WAF), una solución EDR u otra cosa, las pruebas de lápiz se usan con frecuencia para verificar que los controles cumplan con los requisitos de cumplimiento, como las normas PCI DSS, y equipos como parte de evaluaciones y ejercicios de prueba más amplios.

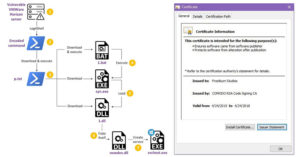

Las pruebas de pluma automáticas ayudan a responder la pregunta, «¿puede entrar un atacante?» Pueden ayudar a identificar vías vulnerables o de alto riesgo en un entorno, pero generalmente no cubren toda la cadena de eliminación. Pueden emular múltiples técnicas de actores de amenazas e incluso diferentes cargas útiles, pero generalmente no replican y automatizan completamente las Tácticas, Técnicas y Procedimientos (TTP) completos de un actor de amenazas real.

Las pruebas de pluma automatizadas se basan en probadores de pluma humanos calificados con diferentes niveles de experiencia, lo que dificulta obtener datos consistentes con el tiempo. La gran variedad de herramientas y enfoques de prueba de la pluma en realidad puede complicar la prueba. Por ejemplo, diferentes vectores de ataque requieren diferentes herramientas de prueba. Estas herramientas también tienden a ser débiles para reconocer vulnerabilidades en la lógica empresarial, que puede sesgar los resultados.

Para las organizaciones, la prueba de la pluma es costosa y requiere una planificación anticipada significativa, que a menudo limita su uso a pruebas anuales o semestrales. E incluso con la automatización, las pruebas de lápiz requieren tiempo para analizar, realizar y analizar, lo que ralentiza la capacidad de la organización para responder con precisión a las amenazas inmediatas.

La encuesta de SANS encontró que la mayoría de los encuestados prueban sus controles trimestralmente en el mejor de los casos. Sin embargo, el panorama de amenazas del mundo real evoluciona diariamente, dejando mucho tiempo para que las amenazas exploten cualquier brecha o debilidad entre las evaluaciones programadas. Si desea visibilidad sobre la efectividad de los controles de seguridad, en este momento, tendrá preguntas adicionales que las pruebas con lápiz no pueden responder fácilmente:

- ¿Sus controles funcionan como se supone que funcionan y como espera?

- ¿Los controles interdependientes generan y entregan correctamente los datos correctos? Por ejemplo, ¿su puerta de enlace web, firewall y herramientas basadas en el comportamiento alertan correctamente al SIEM cuando detectan actividad sospechosa?

- ¿Han cambiado las configuraciones con el tiempo o se han configurado incorrectamente? Por ejemplo, ¿los controles detectan activamente las amenazas o se dejaron en modo de monitoreo?

- Si ha implementado nuevas tecnologías o configuraciones, ¿cómo han afectado su postura de seguridad?

- ¿Los controles pueden defenderse de las amenazas y variantes más recientes?

- ¿Su seguridad defiende contra las últimas técnicas de sigilo, como los ataques sin archivos de vivir fuera de la tierra (LOTL) de atacantes sofisticados?

- ¿Tiene visibilidad de los resultados de seguridad que requieren procesos humanos y tecnología?

- ¿Su equipo azul puede identificar y responder eficazmente a las alertas?

Las herramientas automatizadas de simulación de infracciones y ataques (BAS) le permiten responder a estas preguntas. BAS complementa las pruebas de punto en el tiempo para desafiar, medir y optimizar continuamente la efectividad de los controles de seguridad. BAS está automatizado, lo que le permite realizar pruebas según sea necesario, y las mejores soluciones evalúan los controles basados en las últimas cepas de malware y TTP de actores de amenazas, sin tener que reunir equipos de expertos en seguridad. Las organizaciones están utilizando BAS para:

- Simule ataques sin poner en peligro los entornos de producción.

- Simule ataques en toda la cadena de eliminación contra todas las amenazas, incluidos los últimos TTP de atacantes

- Pruebe continuamente con la flexibilidad para apuntar a vectores específicos, infraestructura y equipos internos para conocer las últimas amenazas

- Automatice las simulaciones para la repetibilidad y la consistencia.

- Realice pruebas en cualquier intervalo de tiempo: cada hora, diariamente, semanalmente o ad hoc con resultados en minutos

- Identificar vacíos y evaluar controles contra el marco MITER ATT & CK

- Remediación de la postura de seguridad y la exposición de la compañía utilizando información procesable

Cuando los ciber adversarios continúan mejorando sus juegos, usted y su equipo ejecutivo necesitan asegurarse de que los controles a través de la cadena de asesinatos realmente brinden la protección que necesitan, todos los días, cada hora o cada momento. Para un número creciente de organizaciones, BAS está entregando el control continuo de seguridad y los datos de evaluación de riesgos cibernéticos necesarios para lograr ese objetivo.

Fuente: https://thehackernews.com/2020/01/cybersecurity-controls-framework.html