Los operadores detrás del ransomware-as-a-service (RaaS) REvil realizaron un regreso sorpresa después de una pausa de dos meses luego del ataque ampliamente publicitado contra el proveedor de servicios de tecnología Kaseya el 4 de julio.

Dos de los portales de la dark web, incluido el sitio de filtración de datos Happy Blog de la pandilla y su sitio de pago / negociación, han resurgido en línea, y la víctima más reciente se agregó el 8 de julio, cinco días antes de que los sitios se desconectaran misteriosamente el 13 de julio. No está claro de inmediato si REvil está de vuelta en el juego o si han lanzado nuevos ataques.

«Desafortunadamente, Happy Blog está de nuevo en línea», tuiteó el martes el investigador de amenazas de Emsisoft, Brett Callow .

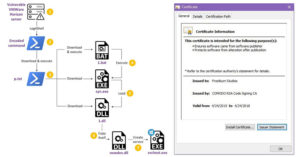

El desarrollo se produce poco más de dos meses después de un ataque de ransomware a la cadena de suministro a gran escala dirigido a Kaseya, que vio a la banda de delitos cibernéticos con sede en Rusia encriptar aproximadamente 60 proveedores de servicios administrados (MSP) y más de 1.500 empresas en sentido descendente utilizando una vulnerabilidad de día cero en el software de gestión remota Kaseya VSA.

A fines de mayo, REvil también encabezó el ataque contra el mayor productor de carne del mundo, JBS, lo que obligó a la compañía a desembolsar $ 11 millones en rescate a los extorsionistas para recuperarse del incidente.

Tras los ataques y el aumento del escrutinio internacional a raíz de la crisis global de ransomware, el grupo eliminó su infraestructura de la web oscura, lo que generó especulaciones de que podría haber cesado temporalmente sus operaciones con el objetivo de cambiar el nombre con una nueva identidad para atraer menos atención. .

REvil, también conocido como Sodinokibi, surgió como la quinta cepa de ransomware más comúnmente reportada en el primer trimestre de 2021, representando el 4,60% de todas las presentaciones en el trimestre, según estadísticas compiladas por Emsisoft.

Fuente: https://thehackernews.com/2021/09/russian-ransomware-group-revil-back.html