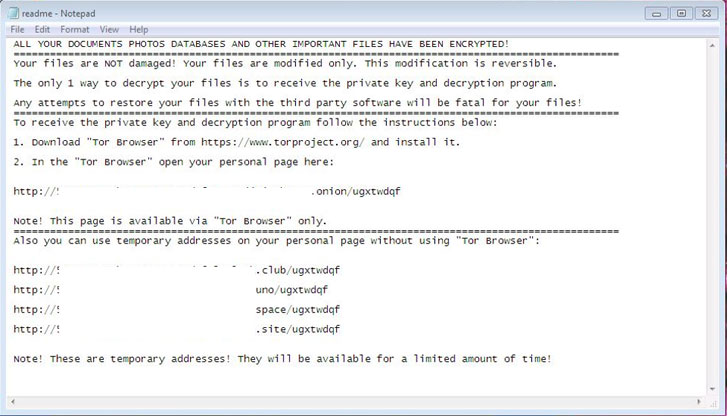

Los operadores de ransomware como Magniber y Vice Society están explotando activamente las vulnerabilidades en Windows Print Spooler para comprometer a las víctimas y extenderse lateralmente a través de la red de la víctima para implementar cargas útiles de cifrado de archivos en sistemas específicos.

«Múltiples, actores clara amenaza ver esta vulnerabilidad como atractivo para usar durante sus ataques y pueden indicar que esta vulnerabilidad se seguirá viendo una adopción más generalizada y la incorporación por diversos adversarios en movimiento hacia adelante,» Cisco Talos dijo en un informe publicado el jueves, corroborando un independiente análisis de CrowdStrike, que observó casos de infecciones de ransomware Magniber dirigidas a entidades en Corea del Sur.

Si bien Magniber ransomware se detectó por primera vez a fines de 2017 señalando víctimas en Corea del Sur a través de campañas de publicidad maliciosa, Vice Society es un nuevo participante que surgió en el panorama del ransomware a mediados de 2021, dirigido principalmente a distritos escolares públicos y otras instituciones educativas. Se dice que los ataques han tenido lugar desde al menos el 13 de julio.

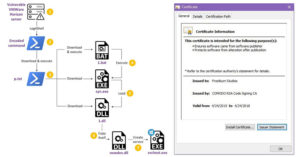

Desde junio, ha salido a la luz una serie de problemas «PrintNightmare» que afectan al servicio de cola de impresión de Windows y que podrían permitir la ejecución remota de código cuando el componente realiza operaciones con archivos privilegiados.

- CVE-2021-1675 : vulnerabilidad de ejecución remota de código en la cola de impresión de Windows (parcheado el 8 de junio)

- CVE-2021-34527 : vulnerabilidad de ejecución remota de código de la cola de impresión de Windows (parcheada del 6 al 7 de julio)

- CVE-2021-34481 – Vulnerabilidad de ejecución remota de código en la cola de impresión de Windows (parcheado el 10 de agosto)

- CVE-2021-36936 : vulnerabilidad de ejecución remota de código en la cola de impresión de Windows (parcheado el 10 de agosto)

- CVE-2021-36947 : vulnerabilidad de ejecución remota de código en la cola de impresión de Windows (parcheado el 10 de agosto)

- CVE-2021-34483 : vulnerabilidad de elevación de privilegios de la cola de impresión de Windows (parcheado el 10 de agosto)

- CVE-2021-36958 : vulnerabilidad de ejecución remota de código de la cola de impresión de Windows (sin parche)

CrowdStrike señaló que pudo evitar con éxito los intentos realizados por la banda de ransomware Magniber para explotar la vulnerabilidad PrintNightmare.

Vice Society, por otro lado, aprovechó una variedad de técnicas para realizar el descubrimiento y el reconocimiento posteriores al compromiso antes de eludir las protecciones nativas de Windows para el robo de credenciales y la escalada de privilegios.

Específicamente, se cree que el atacante utilizó una biblioteca maliciosa asociada con la falla PrintNightmare (CVE-2021-34527) para cambiar a múltiples sistemas en todo el entorno y extraer las credenciales de la víctima.

«Los adversarios están refinando constantemente su enfoque del ciclo de vida de los ataques de ransomware a medida que se esfuerzan por operar de manera más eficaz, eficiente y evasiva», dijeron los investigadores. «El uso de la vulnerabilidad conocida como PrintNightmare muestra que los adversarios están prestando mucha atención e incorporarán rápidamente nuevas herramientas que encontrarán útiles para varios propósitos durante sus ataques».

Fuente: https://thehackernews.com/2021/08/ransomware-gangs-exploiting-windows.html